Основы безопасности в облаке AWS

Один из первоочередных вопросов, который следует разобрать при рассмотрении основ безопасности в облаке AWS, связан с определением лиц, которые будут управлять сервисами в облаке. В данном случае оптимально использовать готовую модель общей ответственности. В ней AWS объясняет, кто за что отвечает в вопросе безопасности.

Для обеспечения безопасности ресурсов и данных в облаке AWS в первую очередь нужно защитить:

- учетные данные (доступ к консоли AWS);

- доступ по сети;

- данные в хранилище S3.

Это, конечно, не полный список, но на начальном этапе описанные задачи являются критически важными. То есть это первые сервисы, с которыми сталкиваются пользователи, начиная работать в облаке AWS. Приглашаем подробнее узнать об их возможностях и особенностях применения.

Защита учетных данных

Задача решается путем применения отдельного сервиса AWS IAM. Чтобы эффективно выполнять все операции в рамках этой среды, рекомендуется соблюдать несколько правил:

- Не использовать в повседневной работе аккаунт с root-правами. Данный тип профиля создают при регистрации в AWS, к нему можно привязать свою почту и подключить банковскую карту.

- Для повседневной работы с помощью сервиса AWS IAM создают отдельные учетные записи для группы администраторов, которые будут пользоваться максимальными привилегиями. Это необходимо для обеспечения безопасности: если «рабочие» учетные записи будут скомпрометированы, можно будет воспользоваться аккаунтом с root-правами и ограничить доступ злоумышленникам.

- Включить MFA-аутентификацию. Подобный функционал доступен как для аккаунта администратора с root-правами, так и для пользовательских учетных записей в AWS IAM.

- При назначении пользовательских прав использовать подход наименьшего набора привилегий. В этом поможет сервис IAM Access Analyzer.

Полный список рекомендаций безопасности для AWS IAM можно найти тут.

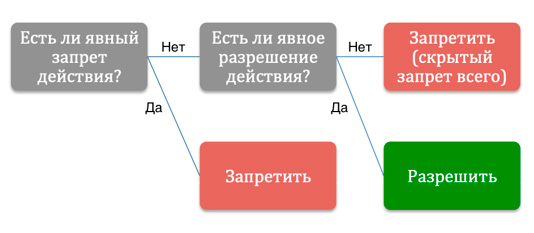

Сами учетные записи по умолчанию не имеют никаких прав в облаке. Так работает скрытый запрет всего. Назначение прав осуществляется с помощью политик, в которых необходимо указать действия над ресурсами, а также обозначить запрет или разрешение на их выполнение.

Если на действие одной учетной записи будет назначено несколько политик, то их разрешения будут проанализированы в следующем порядке:

Дополнительно можно воспользоваться специальным инструментом, который дает возможность проверить, можно ли выполнить те или иные действия, если применены определенные политики.

Защита доступа через сеть

Реализация данной задачи происходит с помощью сервиса VPC. Чтобы начать работать с ним, нужно использовать следующие настройки:

- Security group – это, по сути, файерволы, настраиваемые в интерфейсах машин, подключенных к облаку (инстансов). Здесь реализована возможность запоминать сессии, поэтому нет необходимости делать парное правило, разрешающее ответы. Инструмент по умолчанию разрешает все исходящие сессии и запрещает входящие.

- Network ACL – это настройка фильтрации, работающая на уровне подсети. Необходимо делать парные правила, разрешающие сетевые запросы и ответы на них. По умолчанию применяются настройки, разрешающие все входящие и исходящие соединения.

Защита данных в хранилище S3

В данном сервисе реализована возможность активации инструментов для шифрования данных. То есть можно загружать данные уже зашифрованными (client-side encryption), либо данные в процессе загрузки будут шифроваться серверами S3 (server-side encryption). Во втором случае необходимо передать серверам ключи для шифрования. Это можно сделать тремя способами:

- SSE-KMS – ключи будут генерироваться сервисом AWS KMS;

- SSE-S3 – ключи генерируются непосредственно сервисом S3;

- SSE-C – пользователь предоставляет ключи самостоятельно для каждого файла.

Не меньшее значение приобретает защита доступа к данным в хранилище S3. В технической документации AWS этому вопросу посвящен отдельный большой блок.

Безопасность в облаке AWS включает в себя десятки сервисов, каждый из них полезен по-своему, имеет свое определенное назначение, функционал, задачи. Рассмотренные в данной статье вопросы – это только верхушка айсберга. Чтобы узнать подробнее обо всех сервисах и их возможностях, рекомендуем обратить внимание на специализированные курсы AWS Security Essentials и обучение по программе Security Engineering on AWS

Автор статьи: Дмитрий Морин, тренер учебного центра Softline